Cyber Security bei M&A-Deals: Ein unterschätztes Risiko in der IT-Due-Diligence?

In unserer digitalisierten Welt sind Cyber-Security-Risiken allgegenwärtig und für Unternehmen von entscheidender Bedeutung. Dennoch wird dieser Aspekt bei IT-Due-Diligence-Prüfungen häufig unterschätzt.

In unserer digitalisierten Welt sind Cyber-Security-Risiken allgegenwärtig und für Unternehmen von entscheidender Bedeutung. Dennoch wird dieser Aspekt bei IT-Due-Diligence-Prüfungen häufig unterschätzt. Besonders bei M&A-Transaktionen (Mergers & Acquisitions) kann eine unzureichende Analyse der IT-Risiken schwerwiegende finanzielle und rechtliche Konsequenzen nach sich ziehen. Dieser Artikel beleuchtet die Rolle der Cyber Security in der IT-Due-Diligence und zeigt auf, welche Risiken bei einer mangelhaften Prüfung entstehen können.

1. Die IT-Due-Diligence – Ein kurzer Überblick

Die IT-Due-Diligence ist ein wesentlicher Teil jeder Due-Diligence-Prüfung, die vor einer Unternehmensübernahme oder -fusion durchgeführt wird. Ziel ist es, die IT-Systeme, -Infrastrukturen und -Prozesse eines Unternehmens zu analysieren. Dabei wird nicht nur die technische Ausstattung geprüft, sondern auch die strategische Bedeutung der IT für das Geschäftsmodell bewertet. Ein oft vernachlässigter Bereich ist jedoch die Cyber Security, obwohl sie in der heutigen Bedrohungslandschaft eine zentrale Rolle spielt.

2. Cyber Security – Ein entscheidender Baustein der IT-Due-Diligence

Die Digitalisierung von Geschäftsprozessen und die Abhängigkeit von IT-Systemen haben die Bedeutung von Cyber Security erheblich erhöht. Tägliche Bedrohungen wie Ransomware-Angriffe und Datenlecks machen deutlich, dass Cybersicherheit mehr als nur ein Randthema ist. Trotz dieser klaren Risiken wird sie im Rahmen von IT-Due-Diligence oft nur oberflächlich behandelt. Dies kann schwerwiegende Folgen haben, wenn das Zielunternehmen etwa in der Vergangenheit Opfer von Cyberangriffen war oder Sicherheitslücken bestehen, die nicht sofort erkennbar sind.

Eine fundierte IT-Due-Diligence muss die Cyber Security daher umfassend bewerten. Dazu gehört die Prüfung der bestehenden Sicherheitsmaßnahmen, der Reaktionsfähigkeit auf Vorfälle sowie der Einhaltung regulatorischer Anforderungen (z.B. DSGVO). Ein besonderes Augenmerk sollte auch auf ein funktionierendes Incident-Response-Management und regelmäßige Penetrationstests gelegt werden. Die Ergebnisse solcher Untersuchungen können erheblichen Einfluss auf den Kaufpreis und die Vertragsgestaltung haben.

3. Risiken einer unzureichenden Cyber-Security-Analyse

Die Vernachlässigung der Cybersicherheit bei einer IT-Due Diligence birgt erhebliche Gefahren. Ein bekanntes Beispiel ist die Übernahme von Starwood durch Marriott International im Jahr 2018. Nach der Akquisition stellte sich heraus, dass Starwood seit Jahren ein massives Datenleck hatte, das persönliche Informationen von 500 Millionen Kunden betraf. Dieser Vorfall führte zu enormen finanziellen Verlusten, Bußgeldern und einem erheblichen Imageverlust für Marriott.1 Das Beispiel zeigt eindrucksvoll, wie kostspielig eine unzureichende Prüfung der IT-Sicherheitslage sein kann.

Neben den direkten Kosten von Cybervorfällen, wie etwa Lösegeldzahlungen bei Ransomware-Angriffen, drohen auch rechtliche Konsequenzen. Im Kontext der DSGVO und anderer Datenschutzgesetze können Unternehmen für unzureichenden Schutz personenbezogener Daten haftbar gemacht werden – insbesondere, wenn bestehende Sicherheitslücken vor der Übernahme nicht erkannt wurden.

4. Wichtige Aspekte der Cyber Security im Rahmen einer IT-Due Diligence

Für eine gründliche Bewertung der Cybersicherheit eines Zielunternehmens sollten folgende Punkte berücksichtigt werden:

Bestandsaufnahme der Sicherheitsarchitektur: Sind Server, Firewalls, Antivirenprogramme und Verschlüsselungstechnologien auf dem neuesten Stand? Wie ist die Zugriffsverwaltung organisiert?

Überprüfung der Compliance: Verfügt das Unternehmen über die notwendigen Zertifizierungen und erfüllt es regulatorische Anforderungen? Ist das Dienstleistersteuerung ausreichend aufgesetzt, um Sicherheitsanforderungen korrekt zu kommunizieren und die Umsetzung zu überwachen?

Incident-Response-Management: Wie gut ist das Unternehmen auf Cybervorfälle vorbereitet? Gibt es einen klaren Notfallplan und geschulte Mitarbeiter?

Sicherheitskultur und -bewusstsein: Wie sensibilisiert sind die Mitarbeiter für Cybersicherheitsrisiken? Ein sicherheitsbewusster Umgang kann viele Bedrohungen bereits im Vorfeld abwehren.

Historie von Cybervorfällen: Eine genaue Analyse vergangener Sicherheitsvorfälle gibt wertvolle Hinweise auf die Anfälligkeit des Unternehmens.

Um jeden dieser Punkte professionell und zielgereichtet zu bewerten, bedarf es natürlich auch Kompetenzträger im Unternehmen, die sich mit den Themen regelmäßig auseinandersetzen und auch nach der Akquisition den Stand der Integration messen und identifizierte Risiken anhand der Priorität und Gefahrenlage gezielt abarbeiten. Je nach Größe des Unternehmens und Häufigkeit der geplanten Übernahme kommt ein solches Team am besten aus internen Ressourcen, wie zum Beispiel einem ständigen M&A-Evaluierungs- und Integrationsteam, das Aufgaben solcher Art dauerhaft verfolgt. In kleineren Unternehmen oder solchen, die nur selten M&A-Transaktionen durchführen, kann diese Funktion auch von externen Beratern wahrgenommen werden. Wichtig ist es, in dieser Situation klar zu definieren, was der Auftragsgegenstand ist und wo Schwerpunkte zu legen sind, sowie sicherzustellen, dass Verschwiegenheitserklärungen aufgesetzt werden. Dies ist deshalb von Bedeutung, weil je nach Art von Akquisition, voll oder mit Minorität, Industrie und regulatorischen Anforderungen viele zusätzliche Themenbereiche abgedeckt werden müssen. Daher ist eine sorgsame Planung vor Durchführung der IT-Due-Diligence wichtig.

Kleine Details können hier ganz entscheidend sein und eine ganze Welle an Anforderungen für IT auslösen. Würde beispielsweise eine privatwirtschaftlich organisierte Apotheke in Kanada2 in eine Apotheke eingegliedert werden, die als „öffentliche Einrichtung“ fungiert, wären die Auswirkungen auf die privatwirtschaftlich organisierte IT fatal. Auf den ersten Blick würde man hier nicht vermuten, dass die einzugliedernde Apotheke ab sofort keine persönlichen Daten von Kunden außerhalb Kanadas speichern dürfe. Dafür sorgt der Freedom of Information and Protection of Privacy Act (FIPPA), der bei „öffentlichen Einrichtungen“ Anwendung findet und die betriebswirtschaftliche Apotheke, ähnlich der Abfärbe- oder Infektionstheorie zur steuerlichen Behandlung von Personengesellschaften im deutschen Steuerrecht, sofort verpflichtet, persönliche Daten nur noch in Kanada zu speichern. Der vorherig für die privatwirtschaftlich organisierte Apotheke gültige Personal Information Protection Act (PIPA) hat also keine Anwendung mehr. Somit wird die Speicherung von persönlichen Daten, auch in gesicherten Cloud-Umgebungen, zu einem erheblichen Problem, da diese oft aus Gesichtspunkten der Kontinuität, Datensicherung und des Betriebs über Ländergrenzen hinweg betrieben werden. Dieses Beispiel vergegenwärtigt die Wichtigkeit, alle Anforderungen im Vorfeld einer M&A-Transaktion zu identifizieren, aufzunehmen, nachzuverfolgen und unter allen beteiligten Parteien, intern und extern, nachvollziehbar zu kommunizieren. Gute Planung ist folglich der Schlüssel für eine erfolgreiche IT-Due-Diligence.

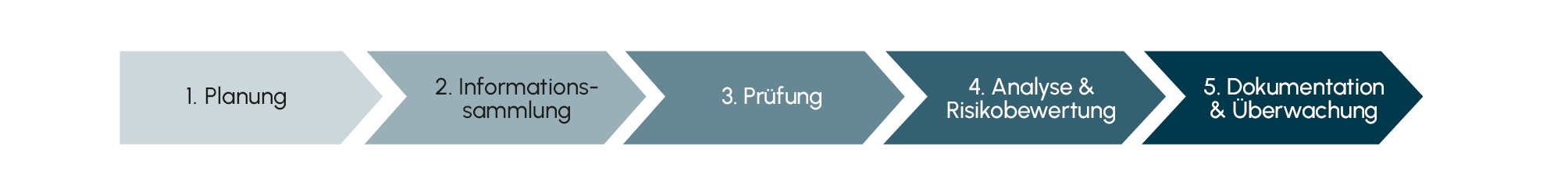

5. Mindestanforderungen an die Durchführung der Cyber Security IT-Due-Diligence

Lässt man die im vorherigen Kapitel genannten Aspekte für eine Bewertung der Cybersicherheit Revue passieren, wird schnell klar, dass es sich hier um die Bewertung von recht vielen und auch recht komplexen Sachverhalten handelt. Daher sollte man zu Beginn die Sachverhalte selektieren, die aufgrund des vorliegenden zu kaufenden Unternehmens am wichtigsten sind. Man sollte sich auch im Klaren sein, dass eine Due Diligence nie eine 100%ige Abdeckung gewährleisten kann. Das Ziel ist daher, die größten Risiken bestmöglich abzudecken. Damit verbunden ist auch eine qualitative Informationssammlung. Es sollten daher nach Möglichkeit systembasierte Datenabzüge über die Durchsicht von manuell gepflegten Word- oder Excellisten bevorzugt werden. Managementkonsolen wie beispielsweise WSUS (Windows Server Update Services) oder Splunk-Datenplattformen sind hier als gute Startpunkte zu nennen. Oftmals sind aussagekräftige Nachweise auch sicherheitsrelevant und somit als hochsensitiv einzustufen. Daher sollte man bei seinem Ansprechpartner engagiert bleiben und nachfragen, auch falls dieser initial der Bereitstellung solcher Nachweise nicht nachkommen will. Hier hilft im Regelfall zu demonstrieren, dass die sensitiven Informationen verschlüsselt und nach anwendbaren GDPR-Richtlinien aufbewahrt werden. Natürlich sollten auch nur autorisierte Personen Zugriff auf die Daten haben.

Abb. 1 Typischer Krisenverlauf eines Unternehmens

Quelle: IDW Verlautbarungen | IDW Standard: Anforderungen an Sanierungskonzepte (IDW S 6) Rn. 31-33

Quelle: IDW Verlautbarungen | IDW Standard: Anforderungen an Sanierungskonzepte (IDW S 6) Rn. 31-33

Während der Prüfungsphase sollten für die bereits vorgestellten Prüfungsgebiete auf jeden Fall kritische Themenkomplexe abgeprüft werden.

6. Sicherheitsarchitektur

Legacy-Architekturen stellen im Regelfall die größte Herausforderung für Cyber Security dar. Veraltete Serverbetriebssysteme und veraltete Systemarchitekturen können schnell zum Einfalltor für Hacker werden. Hier gilt insbesondere, dass die Kette nur so stark ist wie ihr schwächstes Glied. Ohne Sicherheitsvorkehrungen, wie beispielsweise das Kapseln von Altsystemen, und der immerwährende damit verbundene Kampf, das Altsystem abzulösen oder upzugraden, hat man schnell ein großes Problem „mitgekauft“. Dies gilt umso mehr für veraltete Active Directory (AD) Server-Architekturen, die sich durch gegenseitigen Trust schnell zu einem Albtraum für kompromittierte AD-Benutzerkonten entwickeln können. Aber auch offene und unüberwachte Zugänge von Drittanbietern können eine große Gefahr darstellen, wie der Fall von Maersk und NotPetya zeigt.3 2017 hatte eine russische Hackergruppe unter dem Namen Sandworm in vielen ukrainischen Firmen Server mit Malware infiziert. Eine besonders tückische Malware namens NotPetya, die das Ziel verfolgt, Daten durch Verschlüsselung zu vernichten, wurde durch die Infektion der Update-Server der Buchhaltungssoftware M.E.Doc verbreitet. Maersk, eine global agierendes Frachtschiffunternehmen, wurde durch eine einzige Infektion für mehrere Wochen komplett lahmgelegt. Durch eine bestehende Installation der Software M.E.Doc auf einem einzigen Firmen-PC in der Niederlassung Odessa wurde die gesamte Maersk-Gruppe infiziert. Die Malware verbreitete sich rapide im ganzen Firmennetzwerk. Der globale Schiffsverkehr kam zum Erliegen. Häfen konnten nicht mehr ordnungsgemäß bedient werden. Der dadurch entstandene finanzielle Schaden sowie der Reputationsschaden für Maersk waren enorm. Daher sollte auch bei jeder Due Diligence nach Fernzugängen und offenen P2P Tunneln gefragt werden. AD-Server sollten auf unterstützten Serverbetriebssystemen laufen, und Altsysteme sollten durch Sicherheitsmaßnahmen weitegehend isoliert betrieben werden.

7. Compliance

Die Nutzung von Dienstleistern ist heutzutage kaum mehr wegzudenken. Rechenzentrumshosting, Abrechnungsdienstleistungen, Telekommunikationsdienstleistungen und Wartungen stehen als Beispiele für die vielfältigen Dienstleistungen, die ausgelagert werden können. Jedoch kommen Auslagerungen mit einem erhöhten Preis für Cyber Security einher. Zunächst gilt es zu prüfen, ob alle Dienstleister aufgefordert wurden, nach den Sicherheitsvorgaben des Unternehmens zu agieren. Hier lohnt es sich, insbesondere Deltas zwischen dem Käuferunternehmen und dem eingekauften Unternehmen zu identifizieren. Denn Unterschiede in Sicherheitsanforderungen müssen letztendlich an die Dienstleister weitergegeben werden Dies kann als Vertragsergänzung zum Auslagerungsvertrag unter Umständen mit erheblichen Mehrkosten seitens des Dienstleisters eingehen. Eine frühe Analyse und Kommunikation über das zu kaufende Unternehmen an den Dienstleister zahlt sich daher im Regelfall aus. Eine dauerhafte Überwachung der Dienstleister ist ebenso zu überprüfen und sicherzustellen. Denn wie der Fall des Krypto-Trojaners WannaCry zeigt, reicht ein infizierter USB-Stick aus, um ganze Unternehmensbereiche lahmzulegen.4 Als Wanner seinen berühmten Totenkopf auf vielen Computern 2017 das erste Mal zeigte, waren oftmals externe infizierte Datenträger ein verbreiteter Weg, die Malware ins Unternehmen einzuschleppen. Oft waren es auch Dienstleister, die im Rahmen von Wartung, Softwareupdates usw. infizierte Datenträger in die Kundenorganisationen eingeschleppt haben. Dies unterstreicht die Bedeutung der Überwachung von externen Dienstleistern, beispielsweise in der Form der zwingenden Überprüfung von Fremddatenträgern auf Malware vor Nutzung im Betrieb.

8. Incident Response

Der Incident-Response-Prozess ist der Schlüssel, um von einer Cyberattacke in den Normalbetrieb oder, im schlimmeren Falle, vorerst in den Notbetrieb zurückzukehren. Daher sollte insbesondere auf ein funktionierendes Service Desk und ein gutes IT-Service-Management geachtet werden. Da ein schwerwiegender Vorfall oftmals bedeutet, dass die Organisation im Notbetrieb weiterlaufen werden muss, ist die Verbindung zu einer funktionierenden Notfallwiederherstellung, oder Disaster Recovery (DR), extrem wichtig. Daher sollte die existierende Dokumentation zu durchgeführten DR-Tests konsultiert und darauf geachtet werden, dass auch Dienstleister ausreichend mit eingeplant und die Erkenntnisse der Tests in entsprechenden Maßnahmen umgesetzt wurden, um Verbesserungen zu erreichen. In diesem Zusammenhang sei der Fall des großflächigen Netzausfalls bei der Deutschen Telekom und Vodafone zu nennen.5 Als der Incident-Management-Prozess entsprechende Behebungen in die Wege leiten wollte, stellte sich ein ganz banaler Faktor zwischen Lösungsansatz und Lösung: Alle Mitarbeiter hatten Telekom-Handys, die genauso von der Störung betroffen waren, so dass sie de facto nicht erreichbar waren. Auch hier wird die Wichtigkeit von kontinuierlichen Rückkopplungen von DR-Tests in den Incident-Management-Prozess deutlich.

9. Sicherheitskultur

Schon das COSO-Framework, das die Basis für den Sarbanes-Oxley Act von 2022 gegeben hat, stellte den „Tone at the Top“, also sinngemäß „Der Fisch fängt vom Kopf an zu stinken“, in den Vordergrund. Eine starke Sicherheitskultur mit einer verbindlichen Verpflichtung des Vorstands in Bezug auf die kontinuierliche Identifizierung, Ableitung und Umsetzung von notwendigen Sicherheitsmaßnahmen ist von hoher Wichtigkeit. Selbst Bereiche der Wirtschaft und der öffentlichen Hand, die historisch gesehen selten Ziel von Cyberattacken geworden sind, müssen sich dies jetzt eingestehen. Natürlich gilt dies für jedes Unternehmen. So ist zum Beispiel insbesondere seit COVID-19 der Gesundheitssektor ein populäres und sogleich moralisch verwerfliches Ziel von Cyberangriffen geworden. Seit 2023 hat der Gesundheitssektor 11% mehr Angriffe durch Ransomware, Datenschutzverletzungen und Malware verzeichnet – das sind durchschnittlich ca. 1.613 Angriffe per Woche.6 Eine einheitliche Sprache für IT-Sicherheitsvorgaben, die die Besonderheiten der individuellen Unternehmensbereiche mit einbezieht und für alle Unternehmensteile gleichermaßen gilt, ist der Schlüssel, um IT-Sicherheit im Unternehmen aufzubauen. Daher sollten die IT-Sicherheitsregelwerke des zu kaufenden Unternehmens, die Schulungsunterlagen für Mitarbeiter und Initiativen wie Phishingkampagnen zur Sensibilisierung von Mitarbeitern angefragt und analysiert werden. Letztendlich sollte auch die Struktur des Vorstands in die Analyse hineinfließen. Die Position des CIOs sowie des CISOs sollte unabhängig sein, und es sollte unter anderem eine freie interne Revision zur Prüfung von IT-Sicherheit aufgesetzt sein.

10. Analyse, Risikobewertung und Dokumentation

Die hier herausgearbeiteten Risiken sollten zusammen mit den anderen Risiken aus der Financial, Tax und anderen Due-Diligence-Initiativen aufgenommen und bewertet werden. Als hilfreich für technische IT-Schwachstellen hat sich hier das Common Vulnerability Scoring System (CVSS)7 erwiesen. So können technische Sachverhalte in Risikoklassen wie „hoch“, „mittel“ oder „niedrig“ überführt werden. Gemeinsam mit den Ergebnissen der anderen Due-Diligence-Prüfungen ergibt sich so ein Bild des zu kaufenden Unternehmens, das wertvolle Einblicke liefert.

11. Fazit: Cyber Security als Schlüssel zu erfolgreichen M&A-Transaktionen

In einer Zeit, in der Cyberangriffe zur Tagesordnung gehören, sollte die Cybersicherheit ein integraler Bestandteil jeder IT-Due-Diligence sein. Eine oberflächliche Betrachtung kann schwerwiegende finanzielle und rechtliche Folgen haben. Käufer sollten sicherstellen, dass sie nicht nur die IT-Infrastruktur, sondern auch die Cybersicherheitsstrategie des Zielunternehmens gründlich prüfen. Denn letztlich ist eine gut durchdachte IT-Due-Diligence, die die Cyber Security im Blick behält, der Schlüssel zu einer erfolgreichen Übernahme.

Auch wenn Cyber-Security-Budgets, je nach Industrie, als Prozentanteil des IT-Budgets stark variieren können und die Treiber zum Investieren von Mitteln zum überwiegenden Großteil von regulatorischen Anforderungen getrieben werden8, so zeigt dieser Artikel die Wichtigkeit, Investments in Cyber Security von innen heraus voranzutreiben anstatt auf externe Stimuli, wie beispielsweise von Regulatoren9, zurückzugreifen. Gerade die Cyber Security kann bei M&A-Deals im Vorfeld kostspielige Risiken aufdecken und macht sich somit für das Unternehmen auf jeden Fall bezahlt. So sollte man nicht vor dem zusätzlichen Investment in die Cyber Security zurückschrecken, sondern sie als Möglichkeit verstehen, Mehrwert zu schaffen.

1 Vgl. www.spiegel.de/netzwelt/web/marriott-daten-von-bis-zu-500-millionen-kunden-gestohlen-a-1241304.html.

2 Vgl. www.bcpharmacists.org/faq/can-electronic-records-be-stored-cloud-if-yes-does-cloud-need-be-located-canada.

3 www.controleng.com/throwback-attack-how-notpetya-accidentally-took-down-global-shipping-giant-maersk/

4 www.fortinet.com/lat/resources/cyberglossary/wannacry-ransomeware-attack

5 www.dw.com/de/ausfall-bei-der-telekom-war-offenbar-hackerangriff/a-36548332

6 www.datensicherheit.de/trinity-ransomware-vorfall-hinweis-staerke-sicherheitskultur-unverzichtbarkeit-gesundheitssektor.

7 www.fortinet.com/de/resources/cyberglossary/common-vulnerability-scoring-system

8 www.pwc.com/gx/en/issues/cybersecurity/regulation.html

9 Vgl. Institut der Wirtschaftsprüfer: „Cybersicherheit in der Abschlussprüfung“, in: IDW Life, 05/2025, S. 921–923.